-

11-12 08:50...文集按照论文发表时的杂志原样影印结集,保留了论文的原貌,较为直观、系统地展现了潘承洞的学术思想和学术贡献。文集的字里行间,闪耀着一位数学家矢志科研、勇攀高峰的追求,一位教育家心有大我、至诚报国的信念。作为潘承洞学术生涯的一个缩影,文集中的每一篇文章都承载了他的心血与智慧。翻阅这部文集,仿佛展开一场跨越时空的对话。童年时... 1

-

09-26 21:10...“紫密”的原型是二战期间日本外交系统使用的转轮密码机,是德国恩尼格码密码机(Enigma)的变种;“黑密”的原型是二战时期日本海军采用的舰队密码体制“DI密”,也叫JN-25b,以密本为核心。这些密码的破解,直接导致了战争胜负的逆转,比如,不列颠空战、中途岛海战等。其中,“转轮”实际上是一种机械密码,是实现密码算法的一... 0

-

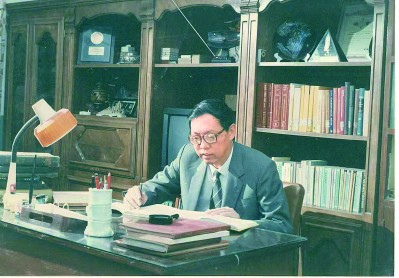

08-25 15:30...”潘承洞的离去,令学生们哀痛彻骨。向先生作最后告别时,肃立着一排从天南地北赶来的年轻学者。先生一生指导培养的博士生、硕士生,大多成为我国数论研究的骨干力量。翻开潘承洞的相册,岁月仿佛重新展开。有20世纪80年代前的黑白照:他和华罗庚的合影,与陈景润、王元的三人照。“我在山东大学念书时,潘师曾邀请华罗庚、柯召、陈景润、王... 1

-

08-24 18:10...中国科学院数学与系统科学研究院的“gamma_s_@”队获得特等奖。“网络空间的竞争,归根结底是人才竞争。”中国科学院院士、山东大学网络空间安全学院院长王小云在颁奖仪式上说,网络安全人才培养不能只停留在理论讲授上,要让青年学生掌握实践操作技能,通过网络安全竞赛、实网攻防演练来提升实战能力。山东大学网络空间安全学院副院长... 0

-

07-17 18:50...然后在上面写字;解下羊皮后上面只有杂乱无章的字符,只有再次以同样的方式缠绕到同样粗细的棍子上,才能看出所写的内容。柯南中的密码棒灵感就来源于此。当然除此之外还有很多好玩的古典密码,比如凯撒密码,栅栏密码等等。。。这里留给万能小伙伴补充,但古典密码存在一个致命的弱点,那就是太对称了。这是什么意思呢?这个对称有两层含义,一... 0

-

07-16 20:40...密码学与数学、计算机、信息与通信工程等学科密切相关,对学生的综合能力要求较高。在团队教师王剑锋看来,“密码学更多需要的是‘奇才’‘怪才’——那些头脑很灵活的学生,与普通人的思维差异较大,我们的传统教学方式不好培养这类人才。”如何在课堂上进一步发掘、培养密码学“奇才”?“以最新成果引领课堂教学,打通课堂内容与前沿进展的鸿... 0

-

-

03-16 19:50...目前,埃尔布已成功将一些酶引入植物中,以产生二氧化碳浓缩机制,增强光合作用。乔纳斯·格雷特林,任教于海德堡大学,致力于古典叙事理论、古典美学、古代时期叙事以及史学文本中的历史形象与经验相互关系研究。格雷特林借鉴现代文学和文化理论方法,对古希腊文学几乎所有体裁的文本进行了全新的深入解读。莫里茨·赫尔姆施塔特,任教于马普脑... 0

-

12-07 01:30...从而复制成为不同的生命体。迈克尔提到,在人工智能的神经网络中,也有类似生物演化的过程,通过不断地“学习”,形成越来越复杂的网络结构。身为诺奖得主,迈克尔还分享了自己总结的获得诺奖的五个要素。首先是要有充足的研究经费,其次是不存在明显的官僚主义,而且要以小型团队为佳,并且受到了同侪的强大压力,最后就是团队成员们和诺奖得主... 0

-

05-25 12:20...量子密码市场价值30亿美元,增幅高达6倍。这意味着,未来5年量子密码市场将以超过40%的复合年增长率增长。该预测将量子密码学定义为“一种利用量子力学原理保护通信安全的方法”,以保护通信信道和数据。量子密码已经是一个竞争激烈的领域,部分原因是该技术商业化所需的技术复杂性。该市场的参与者包括开发量子标准、量子随机数生成器和... 5

-

03-23 22:10...不断强化数据资源产权基础研究,摸索构建数据资源确权基本体系,明晰数据资源权利主体,合理划分数据资源权利类别,促进数据资源使用权、持有权等权利相互分离。要探索构建数据资源登记机制,成立数据资源登记机构,确定数据资源登记规则等,分类分层对“标准化、模型化、脱敏化”数据的权属界定及开发利用,实施动态化管理。要合理利用新一代信... 16

-

03-23 20:20...不断强化数据资源产权基础研究,摸索构建数据资源确权基本体系,明晰数据资源权利主体,合理划分数据资源权利类别,促进数据资源使用权、持有权等权利相互分离。要探索构建数据资源登记机制,成立数据资源登记机构,确定数据资源登记规则等,分类分层对“标准化、模型化、脱敏化”数据的权属界定及开发利用,实施动态化管理。要合理利用新一代信... 11

-

03-23 17:50...成立数据资源登记机构,确定数据资源登记规则等,分类分层对标准化、模型化、脱敏化数据的权属界定及开发利用,实施动态化管理。要合理利用新一代信息技术辅助界定数据资源产权,借助安全多方计算、可验证计算等密码学技术,在不影响数据资源所有权的基础上,保障数据资源开发利用的安全性。探索原始数据不出域、数据可用不可见的交易范式,在保... 17

-

-

-

-

本页Url:

-

2024-11-15-16:32 GMT . 添加到桌面浏览更方便.

-