-

12-20 22:10...攻击者刻意强调“12月”“稽查”“违规”等关键词,借此使潜在受害者增加紧迫感从而放松警惕。在钓鱼信息之后,攻击者继续发送附带所谓的相关工作文件的钓鱼链接。对于本次发现的新一批变种,犯罪分子继续将木马病毒程序的文件名设置为与财税、金融管理等相关工作具有密切联系的名称,以引诱相关岗位工作人员点击下载运行,如:“开票-目录”... 7

-

12-20 18:30...最新预警报告称,在本次传播过程中,攻击者继续通过构造财务、税务稽查通知等主题的钓鱼信息和收藏链接,通过微信群直接传播包含该木马病毒的加密压缩包文件。攻击者使用的钓鱼信息仍然以伪造官方通知为主。结合年末特点,攻击者刻意强调“12月”“稽查”“违规”等关键词,借此使潜在受害者增加紧迫感,从而放松警惕。此次发现的新变种仍然只... 2

-

12-14 06:00...msi”或“金稅五期(电脑版)-uninstall.zip”的文件,就等于下载了该病毒。一旦用户运行这些程序文件,其电脑将被攻击者实施远程控制、窃密等恶意活动,并充当进一步攻击的“跳板”。套路盘点此次木马病毒的攻击者正是利用岁末年尾,金融、税务领域报送各类总结、数据、报表的高峰时期,将钓鱼链接伪装成工作相关文件或政府主... 0

-

12-05 22:10...就突然发现自己的电脑出现异常情况:电脑屏幕上的鼠标图标在自行移动,仿佛有一只无形的手在远程操控着自己的电脑,并在逐个向通讯录的人员和群组发送广告信息和不明链接。她很快镇定下来,想起此前公安网安部门在开展网络安全宣传时讲过类似的案例,何会计警觉地意识到,自己的电脑已经被入侵了。为安全起见,她立即向公安机关报警。经查,公安... 1

-

11-24 21:40...-uninstall的压缩包文件(内含同文件名的可执行程序文件),实际为银狐木马病毒家族的最新变种程序。如果用户运行相关程序文件,将被攻击者实施远程控制、窃密、网络诈骗等恶意活动,并充当进一步攻击的跳板。据介绍,钓鱼信息可能通过微信群、QQ群等社交媒体或电子邮件发送,信息通常为犯罪分子伪造的官方通知,主题通常涉及财税或... 0

-

11-23 03:20...以微信群等社交媒体或电子邮件传播该木马病毒的下载链接,如果用户运行相关程序文件,将被攻击者实施远程控制、窃密、网络诈骗等恶意活动,并充当进一步攻击的跳板。这是近日国家计算机病毒应急处理中心和计算机病毒防治技术国家工程实验室依托国家计算机病毒协同分析平台发现的新动向。国家计算机病毒应急处理中心高级工程师杜振华介绍,钓鱼信... 2

-

-

11-22 23:30...用户使用电脑终端访问链接后会下载文件名为“金稅四期(电脑版)-uninstall.msi”的安装包文件或“金稅五期(电脑版)-uninstall.zip”的压缩包文件(内含同文件名的可执行程序文件),实际为“银狐”木马病毒家族的最新变种程序。如果用户运行相关程序文件,将被攻击者实施远程控制、窃密、网络诈骗等恶意活动,并... 0

-

09-23 10:10...脚踏实地过日子就好,因此百般刁难阻挡儿子带着机器人去比赛,连把房门上锁这种老掉牙的手段都祭出来。还好猴子一直不放弃,即使面对背后有强大国际势力的日本机甲军团,也都不认输。一直到有一天,他突然发晕流血,去了医院检查之后,才知道自己竟然是绝症患者。开始接受化疗的猴子,一边要与自己的身体/生命奋战,一边继续优化爱将机器人银狐... 3

-

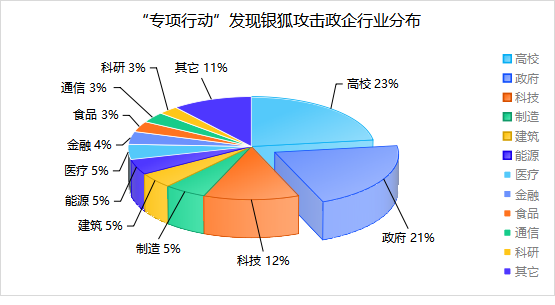

07-20 18:10...2%跃升至67.5%,网络安全形势越发严峻。银狐木马是近年兴起的远控窃密木马。它自2022年9月起开始活跃,并越显猖獗。它通过微信、QQ、邮件以及伪造工具网站等渠道进行钓鱼攻击,主要面向政府、高校及企事业单位等关键行业。相较普通木马而言,银狐木马多采用进程注入、无文件攻击及签名伪造等多种技术绕过安全防护,远程控制受害者... 0

-

07-18 20:30...大概在他还有两千多血的时候蛛网陷阱会消失,这个时候拿着剩下的两个陷阱补上。第四步,继续追着打,大概打十几分钟银狐就会死亡。第五步,捡起他尸体上的散弹枪,拿去喷骨弓。这里是说明:首先银狐是穿着高额护甲的,而且移动速度极快,血量六千六。要想打死他,第一就是让他减速,否则你根本打不到他。第二,银狐的高额护甲用普通武器基本上打... 1

-

07-11 21:10...银狐木马是近年兴起的远控窃密木马。它自2022年9月起开始活跃,并越显猖獗。它通过微信、QQ、邮件以及伪造工具网站等渠道进行钓鱼攻击,主要面向政府、高校及企事业单位等关键行业。相较普通木马而言,银狐木马多采用进程注入、无文件攻击及签名伪造等多种技术绕过安全防护,远程控制受害者的计算机,窃取用户敏感信息,具有高度隐蔽性,... 0

-

07-07 20:20...就是冬天会变白布丁(三线贾卡利亚DwarfWinterWhiteRussianHamster):这个品种上还很少见,所以价格比较高一线(坎贝尔DwarfCampbellsRussianHamster):是仓鼠中性格最暴躁的一种,所以需要格外注意不了解的同志会把它和野生色三线很容易搞混,野生色的三线鼠背上的条纹更明显价格... 1

-

-

04-18 20:50...他们捕获并揭秘了一个已经被广泛地去中心化传播的黑产工具——“银狐”。发现“银狐”:一场狩猎角逐拉开帷幕微步在线技术合伙人、研究响应中心负责人樊兴华:网络黑产的发展几乎伴随整个互联网行业的发展。近年来,“微步情报局”通过对黑产团伙的深层次研究,包括黑产团伙画像的建立、攻击路径的梳理以及资产和样本特征的总结等,转化为检测能... 4

-

-

-

本页Url:

-

2025-02-20-02:27 GMT . 添加到桌面浏览更方便.

-