-

01-07 11:20...并且遭窃取的,都是商业秘密信息。中国科学技术大学网络空间安全学院教授左晓栋:在网络攻击中,窃取商业秘密信息主要是为了在经济竞争中获得竞争优势。商业秘密信息包括企业的资产、人员、内部组织架构、发展方向等信息。但窃取这些信息的目的不仅限于此,美国可以由此进一步发起其他破坏行动。去年,由美国国务院资助的研究发现,中国在统计的... 0

-

01-07 11:00...用于发动对别国的网络实战、网络攻击和网络间谍窃密等活动,这是不争的事实,更是公开的秘密,并成为美国肆意霸凌全球的重要手段。从公开掌握的全球网络安全事件来看:21世纪初,美国与以色列的情报机构就曾借助震网病毒使伊朗的核设施瘫痪。2013年,棱镜门事件将美国监听法国、德国、意大利、日本、韩国等在内的38个国家外交机构的丑闻... 0

-

01-02 10:10...或者干脆描绘成“一个中国情报机构”的入侵。所有说法貌似肯定,却又语焉不详,没有详细说明,更没有任何证据。美国财政部的指控令人担忧,这是美国政府炮制的最新反华言论。美国的无端指控缺乏证据,令人厌倦。中国外交部发言人毛宁表示,中方一贯反对各种形式的黑客攻击,更反对出于政治目的散布针对中国的虚假信息。美方在没有确凿证据的情况... 6

-

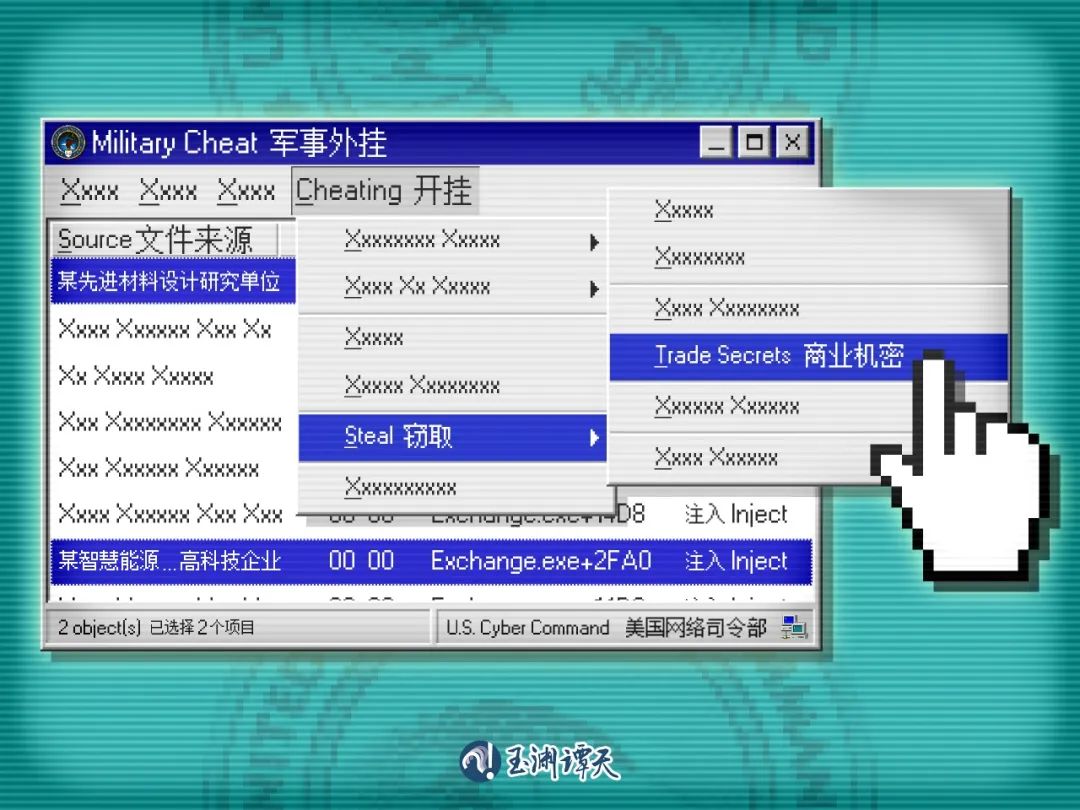

12-23 03:40...国家互联网应急中心公布了两起美对我大型科技企业机构网络攻击事件。谭主统计最近两年美国的网络攻击事件发现,美国发起攻击的主体正在出现变化,除了大家耳熟能详的中央情报局(CIA)等,美军开始越来越多地对外国发起网络攻击。为什么会出现这样的变化?谭主此前梳理过美国的情报机构,他们可以分为:单独的情报机构美国中央情报局(CIA... 1

-

12-23 02:20...这两起案件分别涉及我国某先进材料设计研究单位和我国某智慧能源和数字信息大型高科技企业,并且遭窃取的,都是商业秘密信息。中国科学技术大学网络空间安全学院教授左晓栋:在网络攻击中,窃取商业秘密信息主要是为了在经济竞争中获得竞争优势。商业秘密信息包括企业的资产、人员、内部组织架构、发展方向等信息。但窃取这些信息的目的不仅限于... 0

-

12-22 20:00...要更深入地理解美军对网络攻击能力的重视,可以从国家互联网应急中心公布的这两起案件说起。这两起案件分别涉及我国某先进材料设计研究单位和我国某智慧能源和数字信息大型高科技企业,并且遭窃取的,都是商业秘密信息。左晓栋中国科学技术大学网络空间安全学院教授:在网络攻击中,窃取商业秘密信息主要是为了在经济竞争中获得竞争优势。商业秘... 2

-

-

12-21 23:20...网络攻击、网络窃密早已驾轻就熟。多年来,美国情报部门不遗余力地投入大量人才、物力和财力收集零日漏洞,自主研制和储备建设规模化的网络武器库,用于发动对别国的网络实战、网络攻击和网络间谍窃密等活动,这是不争的事实,更是公开的秘密,并成为美国肆意霸凌全球的重要手段。从公开掌握的全球网络安全事件来看:21世纪初,美国与以色列的... 0

-

12-19 16:00...俄罗斯与该组织已经达成协议,至少400名俄军士兵从大马士革附近撤离到赫梅米姆空军基地。也有传闻称,俄罗斯正与“沙姆解放组织”就驻叙利亚俄军未来继续在该国部署展开谈判,但并没有得到各方证实。克里姆林宫发言人德米特里·佩斯科夫表示,俄方正在采取措施“与那些有能力确保在叙利亚军事基地安全的人建立联系”。俄空天军的大规模空袭协... 0

-

12-11 22:10...叙利亚此前装备有S-300防空系统、T-90主战坦克和SS-21战术弹道导弹等大量俄制先进武器,美国还指控叙利亚拥有化学武器。国际社会非常担忧这些武器装备在当前叙利亚的复杂局势下,是否会落入恐怖组织或国际军火黑市中。叙利亚政府军遗弃的坦克。(视觉中国)叙利亚现役装备如何?根据斯德哥尔摩国际和平研究所的数据,从20世纪5... 7

-

12-10 08:20...推荐阅读央视新闻2024-12-0902:31:35央视新闻客户端2024-12-0816:56:17央视新闻客户端2024-12-0816:53:31极目新闻2024-12-0900:56:00观察者网2024-12-0900:30:30环球时报2024-12-0609:41:45环球时报2024-12-0610:1... 9

-

12-01 21:00...查尔斯·库什纳是美国私营房地产公司库什纳公司的创始人兼董事长。此外,他还是特朗普女婿贾里德·库什纳的父亲。特朗普在当天社交媒体的发文中还提到,“他的儿子贾里德在白宫与我密切合作。我们将共同加强美国与法国的伙伴关系”。提名国防部前幕僚长担任FBI局长当天,特朗普还在社交媒体上宣布,他将提名卡什·帕特尔(KashPatel... 2

-

12-01 20:40...特朗普在当天社交媒体的发文中还提到,“他的儿子贾里德在白宫与我密切合作。我们将共同加强美国与法国的伙伴关系”。提名国防部前幕僚长担任FBI局长当天,特朗普还在社交媒体上宣布,他将提名卡什·帕特尔(KashPatel)担任美国下一任联邦调查局(FBI)局长。△卡什·帕特尔据悉,卡什·帕特尔在特朗普的第一个任期内曾担任美国... 1

-

-

11-29 18:40...摩萨德下属有三个比较重要的部门:||Tzomet(连接点)||Caesarea(凯撒利亚)||Keshet(彩虹)其中,连接点侧重于海外间谍活动,彩虹负责电子监控与窃听,而凯撒利亚,则负责秘密的特殊行动。这种特殊行动分为两种,一种就是我们在电影中看到的,007那样的暗杀行动凯撒利亚下属一个叫做Kidon(刺刀)的小队,... 3

-

11-29 02:30...再爆猛料称,盎格鲁-撒克逊国家的职业破坏分子“直接参与”破坏“北溪”管道。综合“今日俄罗斯”(RT)、俄罗斯卫星通讯社等媒体报道,当地时间11月26日,纳雷什金在独联体国家安全和情报机构负责人会议上表示,美国和英国的情报机构参与了对位于丹麦水域附近的“北溪1号”和“北溪2号”天然气管道的破坏活动。“众所周知,西方利用国... 2

-

11-27 16:00...给谭主介绍了OpenAI公司可能会有哪些数据:用户在注册账号,尤其是付费账号时,就会产生信用卡信息、通讯信息等个人数据。接着,在使用阶段,用户可能会要求ChatGPT对上传的文档进行数据分析,或者解答提出的问题。那么,上传的文档和提出的问题本身就是可供ChatGPT后台人员收集的数据。美媒也曾提到,不少人在用ChatG... 0

-

11-18 15:20...帮助成员国有效应对威胁。该机构将设在布鲁塞尔,除信息搜集、分析研判外,还将增加反间谍工作,进一步完善欧盟情报领域工作。目前,欧盟情报体系主要包括欧洲情报中心和欧洲情报分析中心。前者位于巴黎,有21个成员国签署参加意向书,管理相对松散;后者位于布鲁塞尔,隶属欧盟外交事务委员会,各成员国派遣专职联络官,负责分析情报信息并将... 0

-

10-16 16:30...美国情报机构专门研发用于掩盖自身恶意网络攻击行为、嫁祸他国并误导溯源归因分析的隐身“工具包”,代号“大理石”(Marble)。该工具包是一个工具框架,可以与其他网络武器开发项目集成,辅助网络武器开发者对程序代码中各种可识别特征进行“混淆”,有效“擦除”网络武器开发者的“指纹”,使调查人员无法从技术角度追溯武器的真实来源... 0

-

10-16 06:20...由中国国家计算机病毒应急处理中心等部门联合发布的最新报告披露了美方集中炒作名为“伏特台风”的组织,通过嫁祸他国掩盖自身网络攻击行为。这是中国第三次发布报告,在今年4月15日和7月8日,中方两次披露所谓“伏特台风”实际上是一个国际勒索软件组织,美国情报机构和网络安全企业为获取国会的预算拨款、政府合同,合谋散布虚假信息、栽... 15

-

-

10-15 11:00...其中就包括“大理石”软件。作为中央情报局开发的一款反取证软件,“大理石”软件的主要功能是通过混淆和掩盖网络攻击的真正源头,使这些攻击难以被追溯到真实的实施者。在技术路径上,“大理石”软件使用字符串混淆技术,隐藏恶意软件中的文本信息。因为这些文本通常会为网络取证专家提供线索,用以识别恶意软件的开发者或者所属国家。实验显示... 4

-

10-15 10:50...大理石软件至少可以在三类具体场景中开展经典的假旗行动。第一,当美国情报机构对被其公开标定为竞争对手或者敌对国家实施网络窃密或者攻击行动时,用来对抗溯源,保护攻击来源。第二,当美国情报机构对其盟国和亲密伙伴实施与盟友身份不相符,且可能在被有效溯源后威胁盟友关系的网络窃密或者攻击行动时,用来掩护身份,混淆视听,将盟友的注意... 2

-

10-14 17:20...比如说他在架设他的命令控制服务器的过程中,比如说在他的窃密的木马开发过程中,好多个阶段都可以用这样的一些手法。而这个就使得他的攻击变得很难去溯源。通过这些栽赃、虚构的手段,美国网络战部队和情报机构的黑客就能任意变换身份、变更形象,通过冒充其他国家的身份在全球实施网络攻击窃密活动,然后将这些行为栽赃给被冒充的非美国盟友的... 2

-

10-14 05:00...通过这些栽赃、虚构的手段,美国网络战部队和情报机构的黑客就能任意变换身份、变更形象,通过冒充其他国家的身份在全球实施网络攻击窃密活动,然后将这些行为栽赃给被冒充的非美国“盟友”的国家。技术团队通过掌握的证据发现,“伏特台风”行动就是一个典型的、精心设计的、符合美国资本集团利益的虚假信息行动,也就是所谓的“假旗”行动,其... 2

-

-

-

本页Url:

-

2025-01-08-03:53 GMT . 添加到桌面浏览更方便.

-